El problema no era el correo: era no haber decidido qué aceptar en remoto

Tras un intento real de fraude, una reflexión práctica: en remoto hay que decidir qué acepta cada canal y cómo se valida.

1. Esta semana no pensé solo en un correo falso; pensé en lo que lo habría hecho prosperar

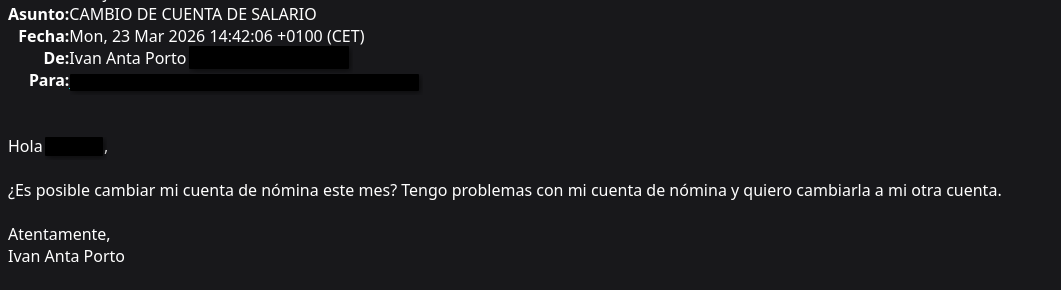

Esta semana pasó algo muy concreto y bastante feo de asumir: mi jefe recibió un correo que se hacía pasar por mí para pedir un cambio de cuenta bancaria de la nómina.

No fue una operación sofisticada de película. No había una coreografía brillante de ingeniería social ni un atacante jugando al ajedrez en cuatro dimensiones. Era algo mucho más corriente y, precisamente por eso, más útil para pensar: un mensaje razonable, por un canal normal, con el tono suficiente para no chirriar demasiado y con esa urgencia suave que empuja a resolverlo sin darle demasiadas vueltas.

Y, sin embargo, lo que más me hizo pensar no fue el correo en sí.

En mi empresa actual ese intento no prosperó. No porque tengamos una maquinaria de seguridad espectacular ni porque cada proceso esté blindado con un diseño impecable. No prosperó por algo bastante más pedestre: trabajamos presencialmente lo suficiente como para validar estas cosas cara a cara.

Dicho de otra forma: aquí todavía existe una frontera de confianza muy simple, pero muy útil. Si algo delicado no encaja, se pregunta en persona y se acabó la historia.

Eso, esta semana, me dejó pensando en otra cosa. No solo en el phishing. Ni en si el correo estaba mejor o peor escrito. Ni en si alguien habría notado antes o después alguna señal rara. Me dejó pensando en qué habría pasado si esa frontera presencial no existiera.

Porque cuando una empresa todavía puede resolver ciertas dudas levantándose de la silla, tiene un colchón operativo informal que vale muchísimo. El problema empieza cuando ese colchón desaparece y nadie decide qué va a poner en su lugar.

El problema no empieza cuando llega un correo falso. Empieza cuando una organización ya no puede validar ciertas cosas cara a cara y tampoco ha decidido qué acepta en su ausencia.

Y esa, al menos para mí, es la parte interesante del incidente real de esta semana.

2. La parte incómoda: muchas empresas siguen funcionando gracias a controles informales

Hay empresas que no están protegidas por un diseño especialmente sólido. Están protegidas, de momento, por hábitos que todavía aguantan.

Una conversación de pasillo. Un “oye, ¿esto lo has pedido tú?”. Una puerta que separa dos despachos. Una llamada rápida porque os veis luego. Una validación presencial que no está escrita en ninguna política, pero que en la práctica corta el problema.

Mientras eso existe, funciona mejor de lo que parece.

El problema llega cuando la empresa cambia, pero el proceso no cambia con ella.

Trabajo híbrido. Trabajo remoto. Personas que ya no coinciden físicamente nunca. Responsables aprobando cosas desde el móvil entre reuniones. Administración o RR. HH. resolviendo por correo porque “siempre se ha hecho así”. Ahí desaparece una barrera muy potente: la posibilidad de comprobar en persona algo sensible con coste casi cero.

Y si esa barrera desaparece, hay que sustituirla por otra. No por diez herramientas. No por un programa grandilocuente de compliance. No por una liturgia corporativa absurda. Por algo bastante más sobrio: decidir qué solicitudes sensibles aceptas por qué canal, bajo qué condiciones y con qué verificación.

Aquí, además, la pyme suele tener un sesgo bastante peligroso: confunde cercanía con control.

Como nos conocemos, asumimos que eso ya protege. Como somos pocos, asumimos que “estas cosas se notarían”. Como hay confianza, damos por hecho que también hay control. Y no es lo mismo.

La cercanía ayuda a detectar cosas raras cuando todavía existe contexto compartido, trato frecuente y validación presencial fácil. Pero si ese contexto desaparece, o se vuelve intermitente, la cercanía deja de ser un control y pasa a ser, muchas veces, una intuición tranquilizadora.

No hace falta un atacante brillante para colarse ahí. Hace falta una organización que todavía no haya traducido sus relaciones de confianza en reglas de operación.

3. Mi reflexión real esta semana fue esta: si fuéramos 100% remotos, ¿cuál sería el diseño mínimo?

Esa es la pregunta que me interesa de verdad.

No “cómo detectar mejor el phishing”.

No “qué señales buscar en un correo sospechoso”.

No “qué herramienta comprar”.

No “qué curso de concienciación toca ahora”.

La pregunta útil, al menos para mí esta semana, ha sido otra: si en vez de tener esa validación presencial estuviéramos en una empresa 100% remota, cuál sería la estrategia mínima para que algo así no prosperase.

Y la respuesta a la que llego no es especialmente glamurosa.

No va de tener muchos canales. Va de definir políticas explícitas de aceptación por canal.

Porque el problema no es solo depender de un único canal. El problema más profundo es no haber decidido qué autoridad tiene cada canal, qué puede iniciar, qué no puede iniciar y bajo qué condiciones una solicitud se considera aceptable.

Ahí es donde muchas organizaciones operan todavía por costumbre. Y la costumbre, cuando bajas al barro, se parece mucho a dejar decisiones sensibles en manos del contexto del momento.

Ese es el punto que me parece más importante de toda esta reflexión: la empresa no solo tiene que comunicar por distintos medios; tiene que haber decidido antes qué valor operativo concede a cada uno. Si no, lo que parece flexibilidad es, en realidad, ambigüedad.

Y la ambigüedad, en este terreno, sale cara.

4. Un canal no es “email” o “Teams”; un canal es una política de aceptación

Aquí suele aparecer el consejo rápido: no dependas de un solo canal.

Sí, mejor eso que nada. Pero se queda corto.

Porque “usar más de un canal” no arregla gran cosa si no has definido antes qué significa aceptar algo por cada uno de ellos.

Pongo el caso más obvio. Si en una empresa se admite que ciertas gestiones administrativas puedan iniciarse por correo, la pregunta importante no es “¿aceptamos solicitudes por email?”. La pregunta importante es esta: ¿qué origen es válido para iniciar esa solicitud?

Y ahí cambia todo.

No es lo mismo decir:

- “Esto se puede pedir por correo”.

que decir:

- “Para esta gestión solo aceptamos la solicitud si llega desde la cuenta corporativa del empleado”.

La primera frase habla de un medio.

La segunda habla de una frontera de confianza.

Si el email forma parte del diseño operativo como canal de inicio, entonces no vale cualquier email. El origen válido debería ser la cuenta corporativa, no alternativas arbitrarias, no un correo personal, no un “te escribo desde otro buzón”, no una excepción improvisada porque hoy me viene mal acceder al de siempre.

En una solicitud sensible, un canal útil no es solo un medio de comunicación. Es el conjunto de condiciones bajo las cuales la empresa decide que ese medio tiene autoridad suficiente para iniciar algo.

Si eso no está definido, no tienes realmente canal. Tienes costumbre.

Y las costumbres funcionan muy bien hasta que alguien aprende a imitarlas.

Por eso esta semana yo no salí pensando solo “ojo con el correo”. Salí pensando algo bastante menos vistoso: si una empresa no ha dicho claramente qué acepta por cada vía, está obligando a la gente a decidir sobre la marcha si algo le cuadra o no. Y esa no es una gran estrategia cuando hay dinero, identidad o datos sensibles por medio.

5. El segundo canal solo sirve si de verdad es independiente

Una vez decides qué puede iniciar una solicitud sensible, llega la siguiente idea razonable: verificarla por otra vía.

Sobre el papel suena bien. Y normalmente lo es.

Si alguien pide por correo corporativo un cambio de cuenta bancaria y la empresa lo valida llamando a un teléfono que ya estaba registrado previamente, ahí sí hay, en principio, una segunda comprobación. No hace el sistema infalible, pero sí bastante más resistente. Obliga al atacante a controlar más de una pieza y reduce mucho el valor de una suplantación aislada.

El problema es que aquí muchas empresas se engañan solas.

Porque un segundo canal solo funciona si realmente es independiente del primero.

Y este es el matiz que me parece más importante de toda la reflexión:

Si el dato con el que verificas puede cambiarse a través del mismo canal que inició la solicitud, entonces no tienes dos canales. Tienes uno solo, pero con pasos extra.

Si alguien puede pedir por email no solo el cambio de cuenta bancaria, sino también la actualización del teléfono de contacto, la verificación posterior por teléfono deja de ser un control serio. Lo único que has hecho es encadenar decisiones dentro del mismo perímetro de confianza comprometido.

Desde fuera parece doble validación.

En la práctica, no lo es.

Cuando un canal puede reconfigurar el otro, la independencia es ficticia.

Y este detalle importa muchísimo en remoto, porque ahí la presión por resolver rápido empuja a aceptar pequeñas concesiones que parecen razonables por separado y acaban desmontando el control entero.

“Mándamelo desde otro correo”.

“Pásame tu nuevo número y te llamo”.

“Como es urgente, lo hacemos así esta vez”.

“Confírmamelo por aquí y luego ya regularizamos”.

Todo eso suena operativo. Todo eso suena incluso amable. Pero si lo miras con un poco de frialdad, muchas veces es la forma exacta en la que una organización perfora su propia frontera de confianza.

6. Si la empresa fuera 100% remota, el marco mínimo que me parece razonable sería este

No estoy hablando de burocratizar cada interacción ni de convertir cualquier trámite en una ceremonia.

Estoy hablando de solicitudes sensibles: cambios de cuenta bancaria, pagos, accesos, datos personales, movimientos que tocan dinero, identidad o información delicada.

Ahí, si no tienes presencialidad suficiente para validar cara a cara, yo no intentaría ser brillante. Intentaría ser claro.

Me quedaría con un marco mínimo bastante sobrio:

- Qué tipos de solicitudes son sensibles y, por tanto, no se tramitan por simple costumbre.

- Qué canal puede iniciarlas.

- Qué origen concreto es válido dentro de ese canal.

- Qué segundo canal sirve para validar.

- Qué dato de referencia no puede cambiarse por la misma vía.

- Quién puede aprobar una excepción, si es que la empresa quiere permitir alguna.

Nada de esto me parece espectacular. Me parece algo mejor: suficiente.

Suficiente para que una pyme o una empresa pequeña reduzca bastante el riesgo sin montar un circo. Suficiente para que quien recibe la solicitud no tenga que improvisar criterio cada vez. Suficiente para que una petición legítima que llega mal no se ejecute ahí, sino que se reencamine al camino correcto.

Ese matiz también me parece importante: no se trata de bloquear por bloquear. Se trata de no tramitar por la vía incorrecta.

Si la petición es legítima, ya llegará por el canal que toca. Y si no puede llegar por ahí, entonces la conversación correcta no es “a ver cómo lo resolvemos igualmente”, sino “a ver qué excepción existe de verdad, quién puede autorizarla y con qué garantías”.

Sin eso, la excepción deja de ser excepción y se convierte en norma oral.

Y ahí es donde las empresas pequeñas se meten solas en un terreno muy débil: ya no resuelven por proceso, sino por precedentes improvisados.

7. Señales bastante claras de que una empresa todavía decide por costumbre

Creo que hay varias pistas muy reconocibles. No hacen falta auditorías épicas para verlas. A veces basta con escuchar cómo se habla dentro de la organización.

La primera señal es lingüística. Si ante una solicitud sensible las respuestas habituales son “normalmente lo hacemos así”, “depende de quién lo pida”, “esto siempre se ha hecho por email” o “si me cuadra, lo tramito”, no hay política. Hay memoria oral.

La segunda es la mezcla de canales tratados como equivalentes. Si una misma petición puede entrar por correo corporativo, correo personal, Teams, WhatsApp, llamada o mensaje suelto, y todo eso se procesa más o menos igual, el problema no es técnico. Es estructural.

La tercera es la confusión entre iniciar y validar. Si la misma persona, en el mismo contexto y con la misma información con la que recibió la petición, tiene que decidir también si eso basta para ejecutarla, la empresa está dejando demasiada carga en el juicio individual del momento.

La cuarta es especialmente peligrosa: los datos de referencia cambian con demasiada facilidad. Si el teléfono al que luego vas a llamar, el contacto alternativo o ciertos datos maestros pueden actualizarse por la misma vía que inició la solicitud, el sistema ha confundido comodidad con control.

Y hay una quinta señal que a mí me parece muy reveladora: cuando la persona prudente parece la que pone obstáculos.

En las empresas sin política clara, quien verifica parece lento, desconfiado o poco flexible. Es el que “complica algo sencillo”. El que “no ayuda”. El que “hace perder tiempo”.

En las organizaciones más maduras pasa lo contrario: verificar forma parte del trabajo bien hecho.

Eso separa bastante bien una empresa que opera con límites claros de una empresa que, en el fondo, espera tener suerte.

8. Formación ayuda, sí; pero no compensa un diseño ambiguo

Aquí conviene hacer una precisión, porque si no parece que estoy diciendo que la concienciación no sirve para nada, y no es eso.

Claro que ayuda que la gente esté alerta. Claro que ayuda explicar fraudes habituales. Claro que ayuda que administración, RR. HH. o quien toque tenga contexto para detectar cosas raras.

Pero si el sistema sigue siendo ambiguo, lo que estás haciendo es pedirle a la gente que decida mejor dentro de un diseño débil.

Eso tiene un límite muy claro.

Nadie trabaja siempre con la misma atención. Nadie decide siempre con calma. Nadie está inmune a la rutina, a la prisa, al cansancio o a la presión de “resolver esto ya y seguir con lo siguiente”.

Por eso me interesa más el diseño que la apelación genérica a estar alerta.

Porque cuando el sistema está bien planteado, la pregunta cambia. Ya no es “¿esto me parece raro?”. Pasa a ser “aunque fuera auténtico, ¿se acepta por esta vía o no?”.

Y esa es una pregunta mucho más estable que confiar en la percepción fina de cada persona cada martes a las 16:47.

9. Más fricción, menos improvisación

Conviene decirlo sin maquillaje: meter una política de canales añade fricción.

Sí, habrá gestiones que tarden un poco más.

Sí, alguna persona lo verá incómodo.

Sí, a veces tocará decir que una petición aparentemente legítima no se tramita por esa vía.

Pero ese coste hay que compararlo con el coste real de operar sin fronteras claras.

Sin política, la empresa parece más ágil hasta que alguien procesa algo que no debía. Y ahí descubres que la rapidez anterior no era eficiencia. Era asumir riesgo operativo con buena fama.

La fricción bien puesta no es burocracia. Es una forma de absorber riesgo antes de que llegue a nómina, a pagos, a caja o a datos sensibles.

Además, la fricción bien puesta reduce improvisación justo en el peor momento: cuando hay urgencia.

Si un responsable tiene que decidir sobre la marcha si un correo “parece auténtico”, ya vas tarde. Le estás pidiendo a una persona cansada, interrumpida o con la cabeza en otra cosa que compense con intuición lo que la organización no quiso resolver con diseño.

Y eso, en seguridad, suele salir regular.

La empresa pequeña no necesita procesos grandilocuentes. Necesita procesos proporcionados. Controles que la gente pueda entender y aplicar sin montar una romería interna. Reglas lo bastante simples para sobrevivir al día a día, pero lo bastante claras para aguantar un intento de abuso.

No hace falta convertir cada gestión en un ritual. Hace falta saber dónde no merece la pena improvisar.

10. La pregunta correcta no es si parece legítimo; es si se acepta por esa vía

Al final, el cambio mental importante para mí ha sido este.

Cuando llega una solicitud sensible, la pregunta instintiva suele ser: “¿esto parece auténtico?”.

Pero esa pregunta te mete en el terreno blando del juicio humano bajo presión: tono, contexto, intuición, prisa, cansancio, rutina.

La pregunta operativamente útil es otra:

aunque fuera auténtica, ¿nuestra política permite aceptarla por esta vía y en estas condiciones?

Si la respuesta es no, la decisión se simplifica mucho. No se tramita así.

Y creo que ahí está la lección de fondo que me dejó este incidente real de esta semana.

No salí pensando solo en que alguien intentó suplantarme por correo ante mi jefe. Salí pensando en que, en mi empresa actual, la presencialidad suficiente actuó como control y cortó el problema de forma casi banal. Y salí pensando también en que, si esa presencialidad no existiera porque fuéramos 100% remotos, confiar en la costumbre sería jugar con fuego.

Porque el problema no es solo depender de un único canal.

El problema de verdad es no haber definido qué autoridad tiene cada canal, qué origen aceptas como válido, qué verificación es realmente independiente y qué cosas no deberían resolverse jamás por simple inercia operativa.

Cuando eso no está claro, un correo creíble no explota una vulnerabilidad técnica especialmente brillante.

Explota algo mucho más viejo, mucho más común y mucho más barato de atacar: la costumbre.

Nos leemos en el siguiente post.